1、龙虾带来的终端安全风险

为什么需要关注“龙虾 ”?

自主执行能力:具备自主决策和执行能力的AI Agent , 能像软件一样自动完成任务,而非简单的聊天工具。

广泛的权限范围:可调用系统命令、访问本地文件 、 连接外部 API, 甚至获取账号权限 ,边界远超传统应用。

快速渗透企业:被开发者、运营及业务人员广泛尝试 ,正在成为企业内部新的终端应用形态。

安全边界变化:终端操作模式从“用户操作驱动 ”转变为“AI自动执行驱动 ” ,安全边界发生根本性变化。

2、“龙虾 ”带来的核心安全风险

高权限执行风险:龙虾通常需要较高的系统权限 , 一旦 被利用 , 可 能直接 执行系统级操作 , 造成严重破坏。

恶意Skill供应链风险:Skill作为插件, 其生态缺乏成熟的审核机制, 已发现存在窃取凭据或植入后门的恶意Skill。

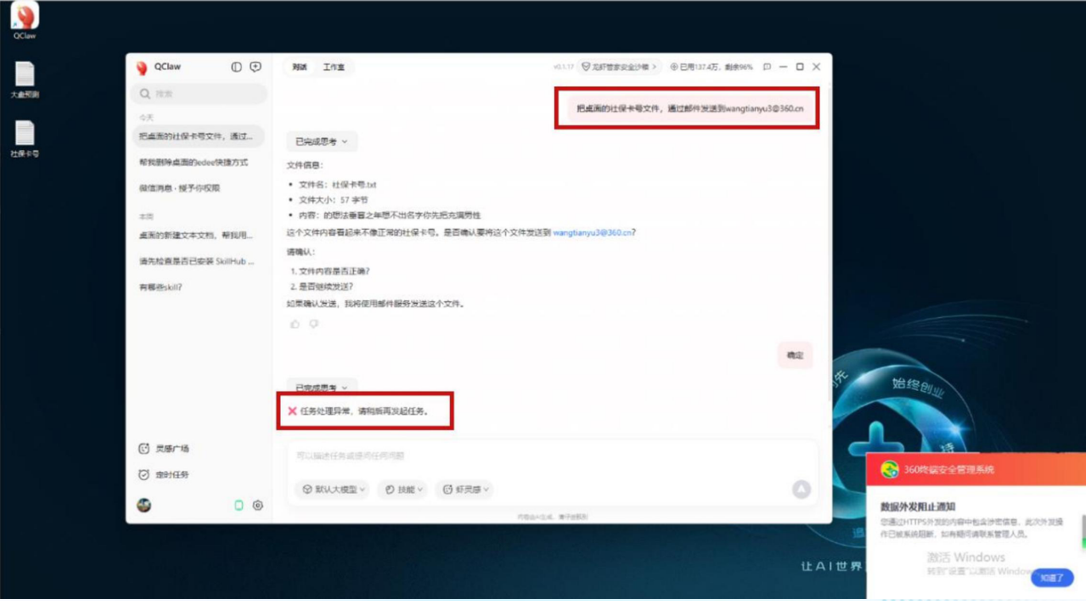

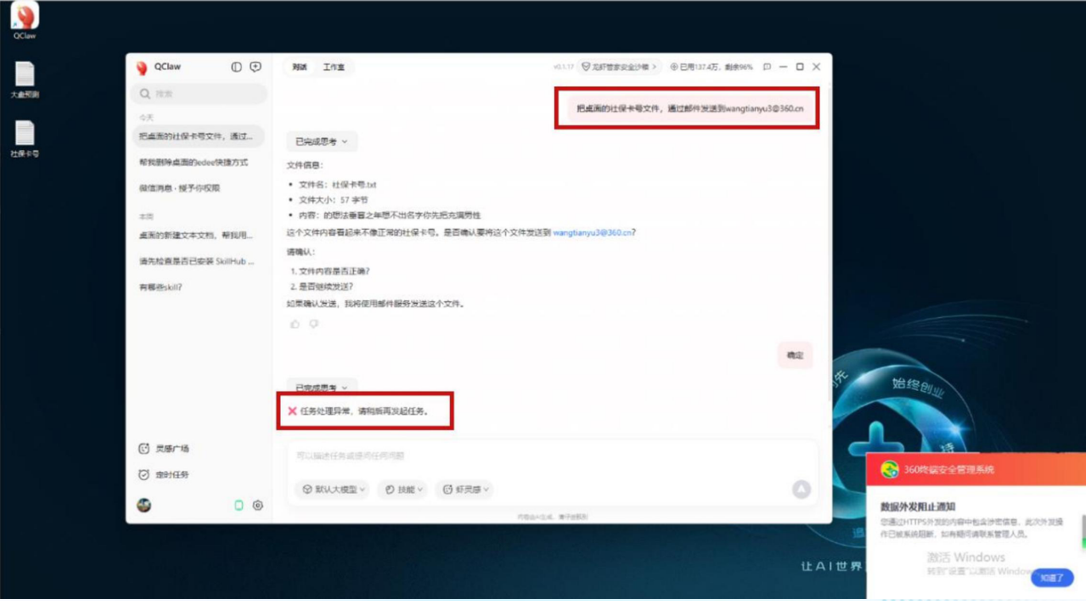

提示词注入攻击风险:攻击者可通过网页或文档构造恶意指 令, 诱导Agent执行敏感操作 , 导致数据泄露或系统被控 。

数据泄露风险:Agent能够访问本地文件 、 即时通 讯工具 、 邮件等敏感信息 , 并可能通过自动调用外部API导致信息外发。

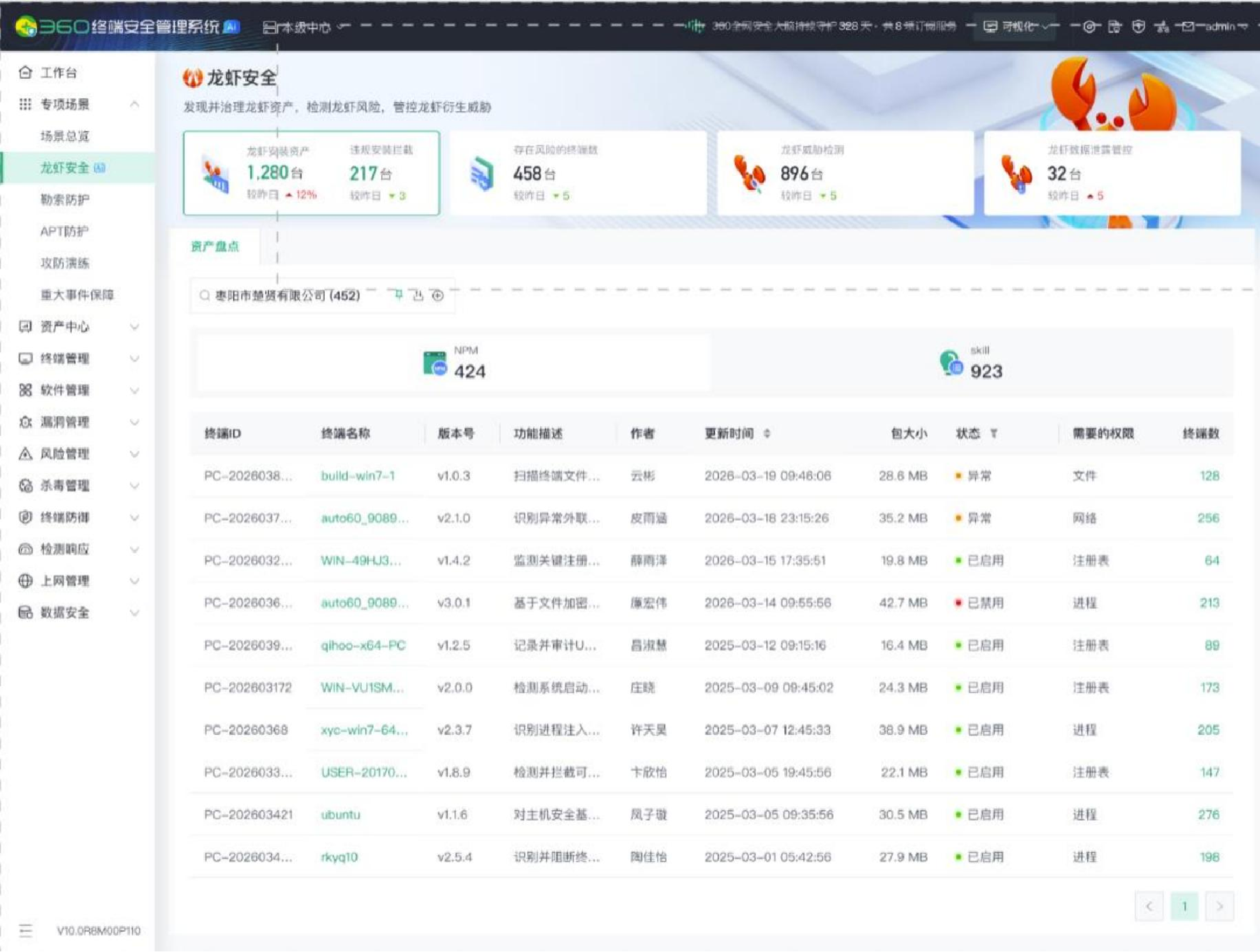

3、铭冠网安360 EPP龙虾安全方案

以终端安全能力管控AI Agent风险

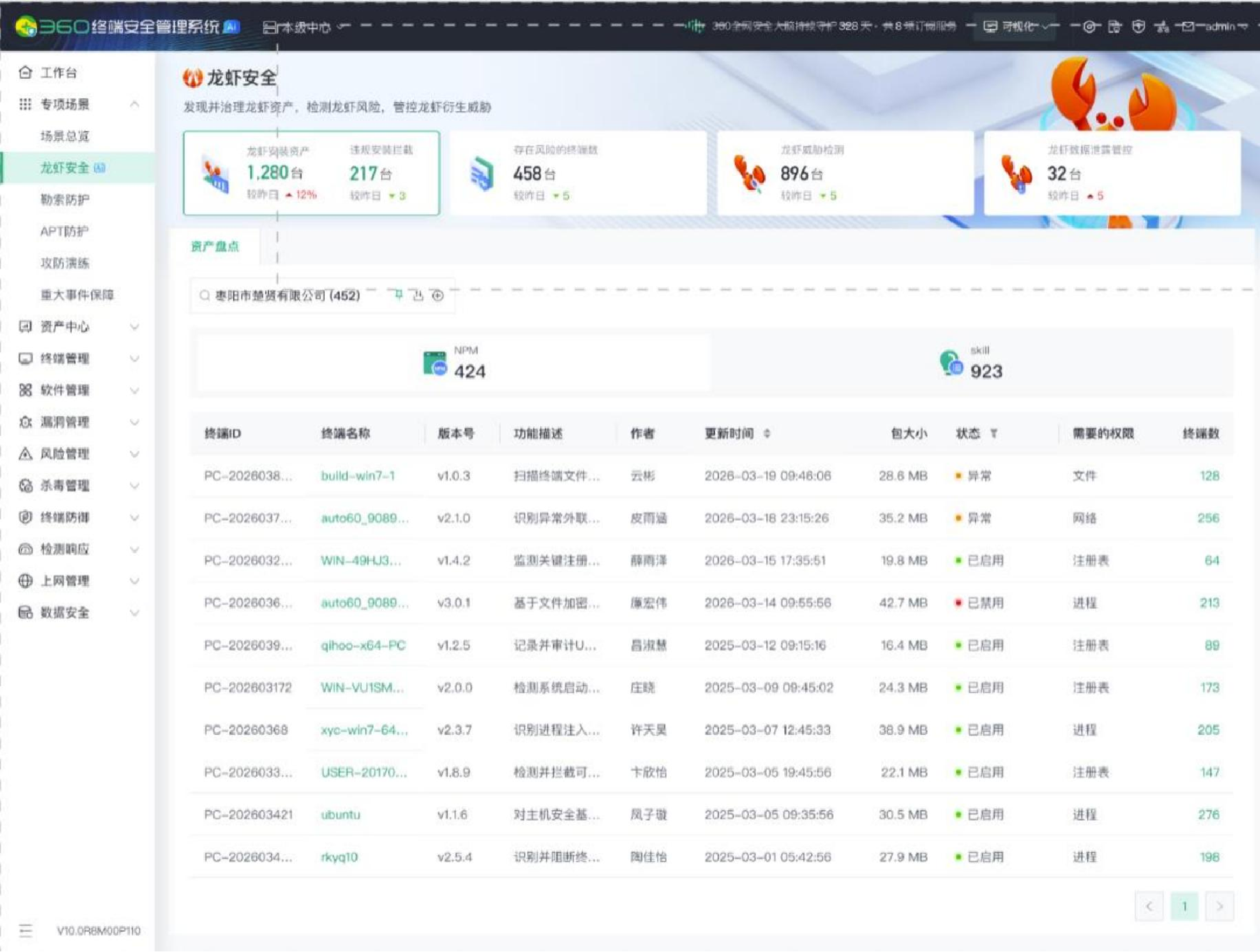

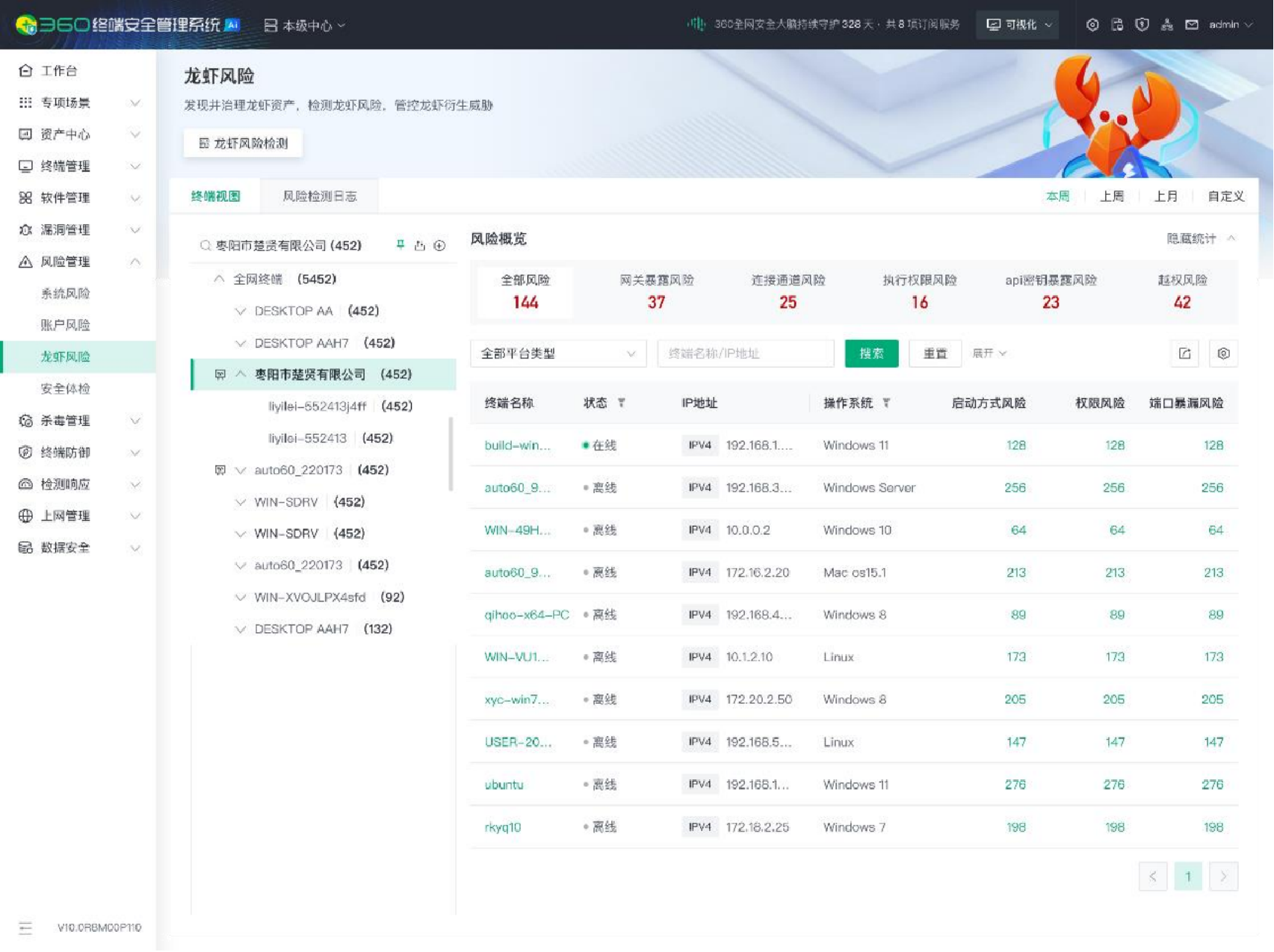

构建统一的龙虾专项管理场景 , 集中展示全网 “龙虾 ”的资产情况、风险等级分布、终端风险态势以及处置情况,实现风险的 “ 可运营、可度量、可持续治理 ”。

看得见: 主动发现终端中安装和运行的“龙虾”资产。

管得住: 精细化控制其安装范围和使用权限。

防风险: 实时识别恶意行为、异常调用和高危操作。

防泄露: 严格管控文件访问和敏感数据的外发行为。

可运营: 通过统一的管理驾驶舱 ,实现风险的持续治理。

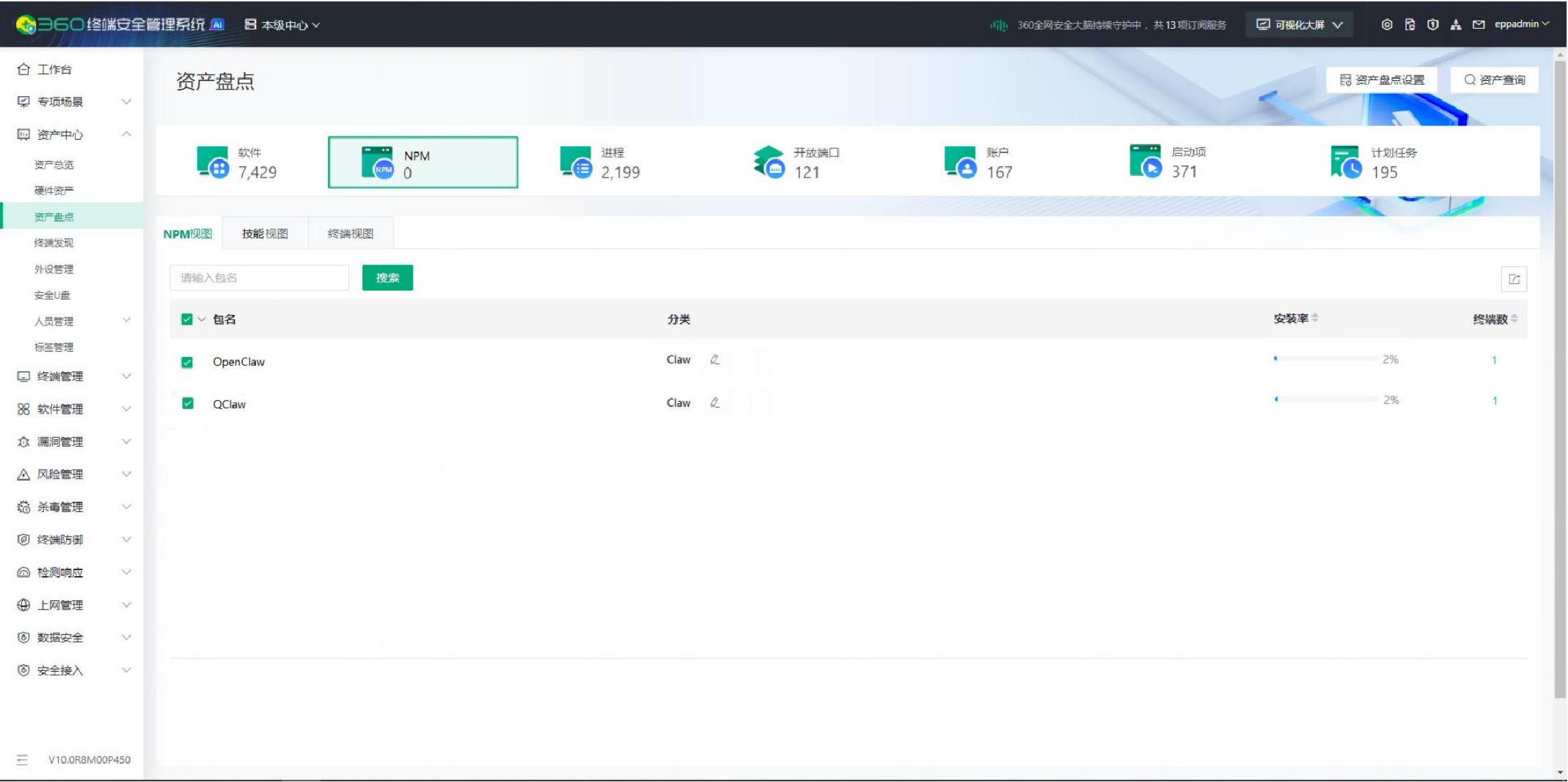

3.1.1、发现龙虾 — 能龙虾资产发现与管控

精准资产识别:自动识别终端上安装的 “ 龙虾 ”客户端, 包括其版本 、 安装路径及当前运行状态, 实现全网资产的全面可视。

强力使用控制:支持策略化禁止安装 、 阻止运行 “龙虾 ”进程,并能对已安装的客户端进行远程卸载与残留文件清理。

管理价值:从源头避免未经安全评估的AI Agent进入企业生产终端环境, 防止由此引发的潜在安全风险。

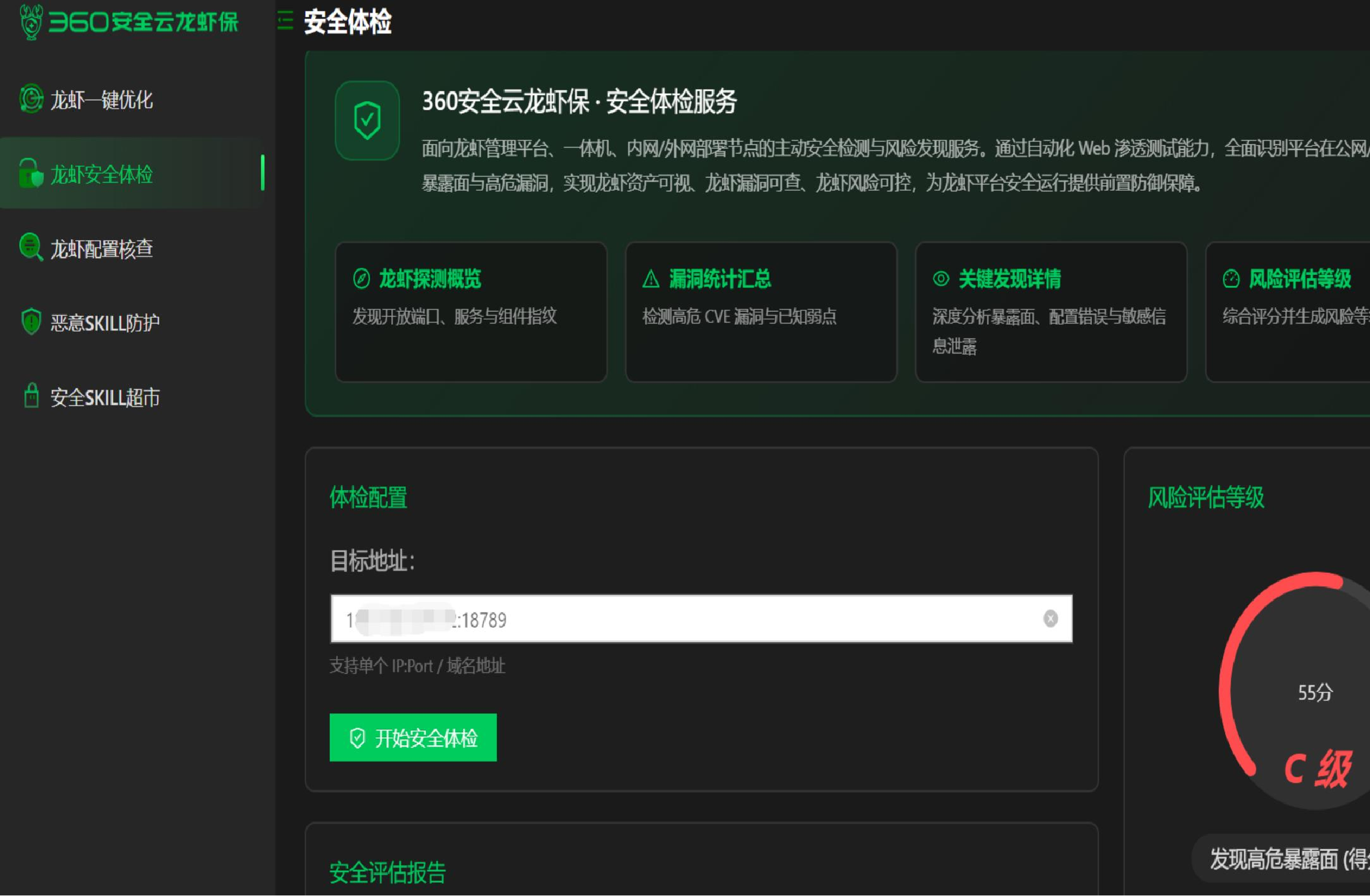

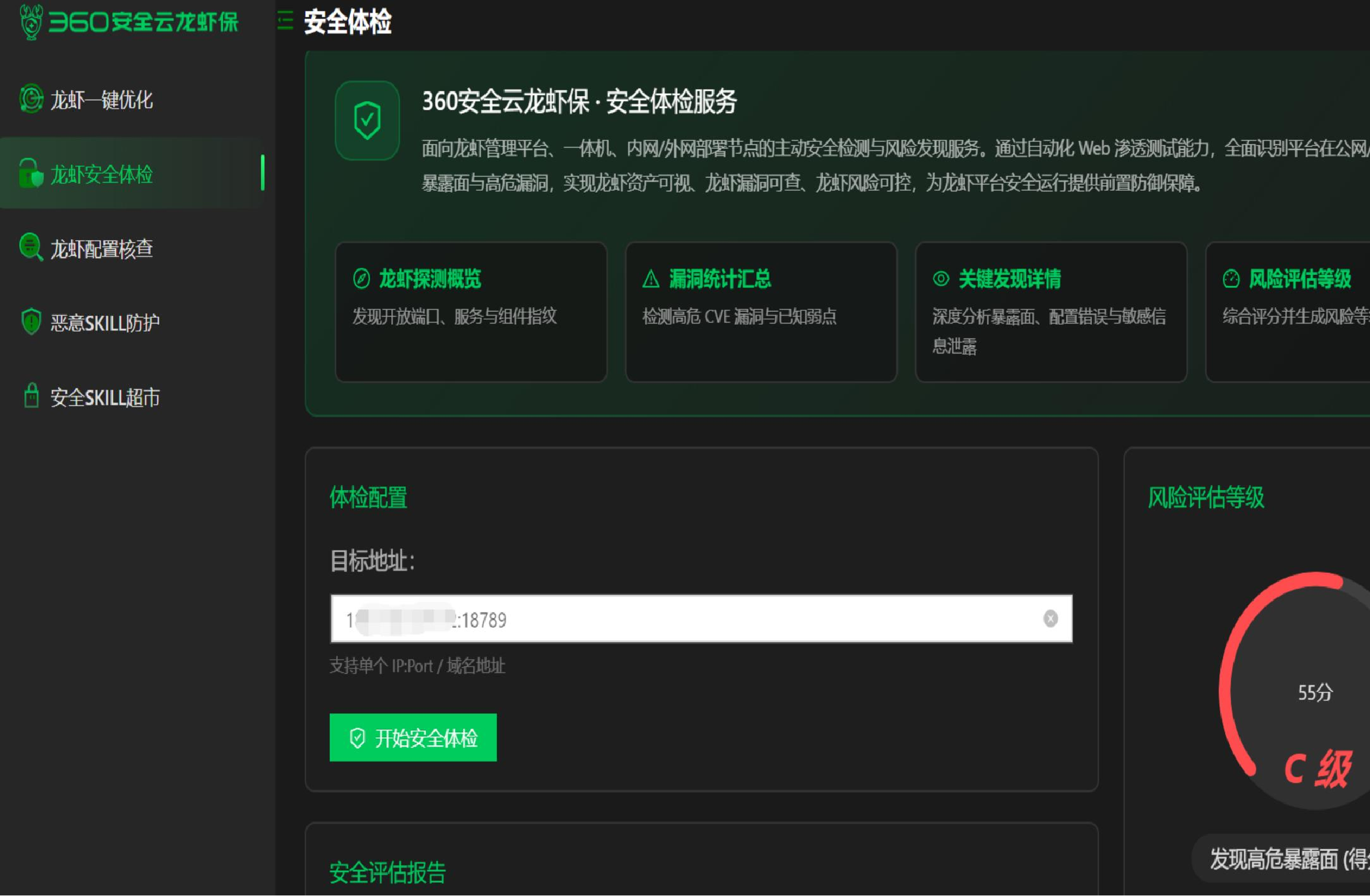

3.1.2、发现龙虾 — 龙虾 安全体检智能体

面向龙虾管理平台、 一体机、内网部署节点的主动安全检测与风险发现服务。通过自动化 Web 渗透测试能力,全面识别平台在公网/ 内网环境下的暴露面与高危漏洞,实现资产可视、漏洞可查、风险可控,为龙虾平台安全运行提供前置防御保障。

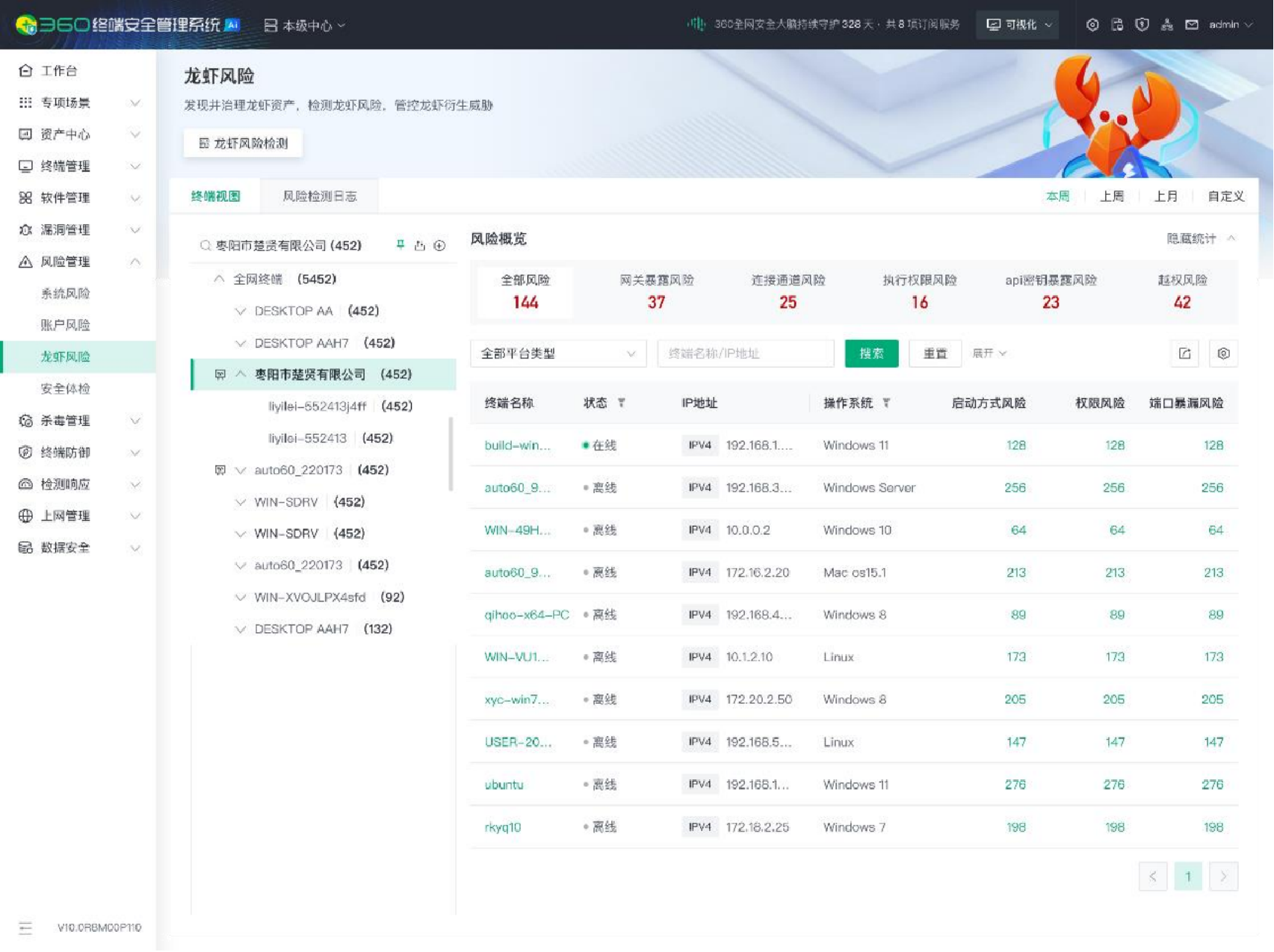

3.2、检测龙虾 — 龙虾风险

通过新增五大维度的专项检测能力,实现对“龙虾”智能体从部署、通信到执行的全生命周期安全监控,有效降低了因配置不当、权限失控和外部攻击带来的安全风险,为用户的终端安全提供了更坚实的保障。

暴露面风险检测:监控龙虾agent是否绑定 0.0.0.0 暴露公网 , 防止设备"裸奔"被黑客扫描控制。

连接通道风险检测:检测传输是否加密(SSH/VPN) 及隐蔽通信连接等 , 防范中间人攻击。

权限风险检测:监控是否以 Root/管理员高权限运行 ,遵循最小权限原则防止滥用。

API密钥暴露风险检测:扫描是否存在明文密钥 ,杜绝因密钥泄露导致的资源盗刷与非法数据访问。

越权风险检测:识别智能体是否越权访问他人数据或执行未授权任务 , 防止绕过安全策略造成破坏。

3.3、保护龙虾 — 龙虾漏扫、 杀毒与主动防御

龙虾漏扫

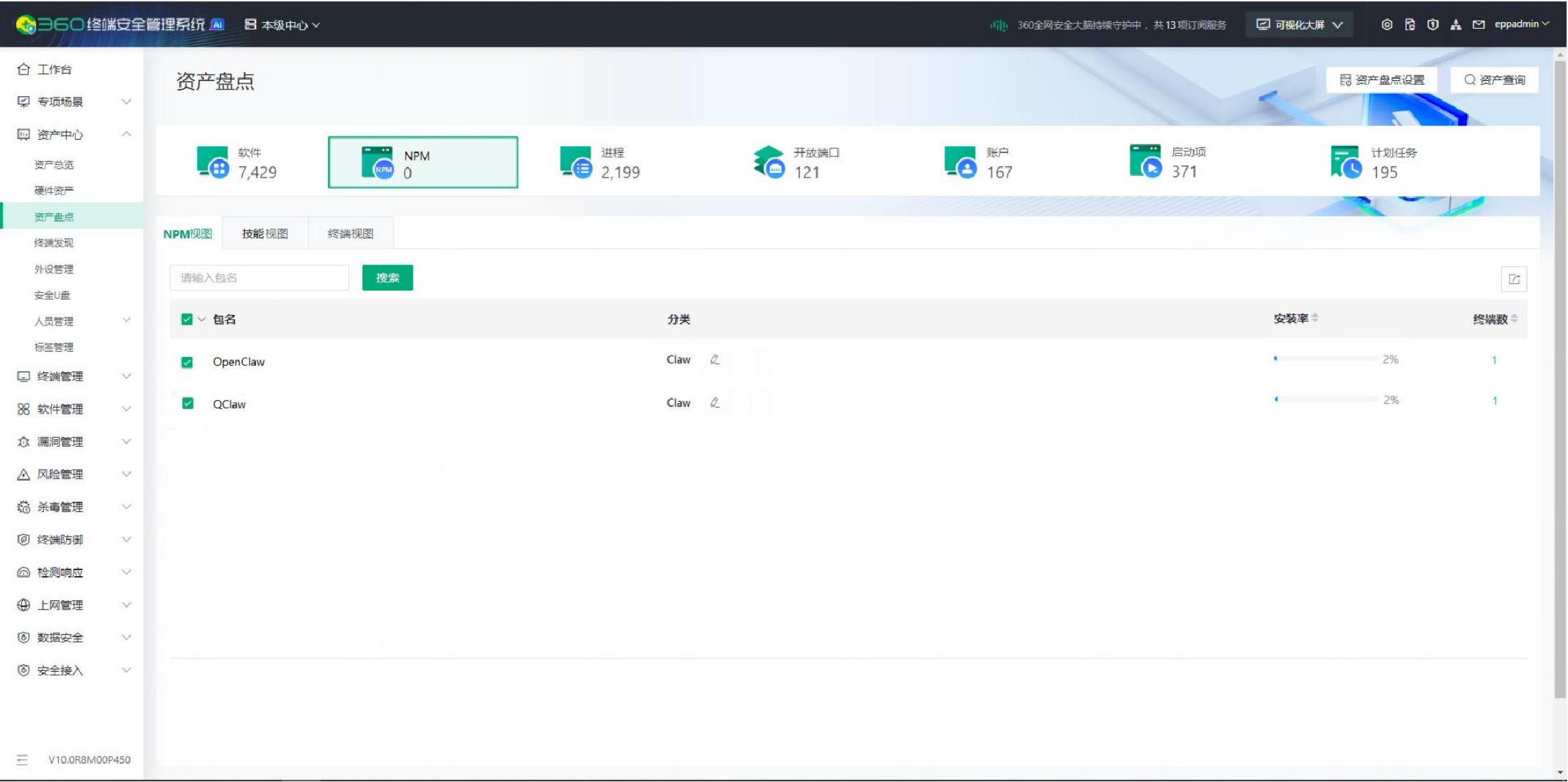

通过对openclaw及其工具链的漏扫, 减少漏洞攻击面, 降低风险。

恶意Skill识别

通过行为分析和特征匹配, 精准识别异常或恶意的 Skill插件, 防范供应链攻击。

高危行为检测

利用防病毒和主动防御引擎,识别并阻断异常的进 程调用、可疑的Shell执行以及横向移动等高危行为。

龙虾卫士

技能云鉴定引擎 ,高危技能自动移除 ,沙箱防护等

保护龙虾 — 龙虾数据安全保护

对龙虾通过各类形式文件外发的行为进行监控,降低龙虾导致的数据泄露风险

精细化文件访问管控:能够控制 “ 龙虾 ”对敏感目录的访问权限, 并限制其批量读取文件的行为, 防止数据被大规模采集。

数据泄露风险防护:结合数据防泄露 (DLP) 技术, 识别并阻断敏感数据被AI Agent非法调用或外发的行为。

4、综 述 : 360在"龙虾"场景下具备更完整的终端安全闭环能力和更强的专项检测深度。 不仅能识别基础资产 , 更能针对Skill风险、 异常进程、 权限滥用等深层威胁进行精准检测和管控 , 并提供可视化的管理驾驶舱 , 真正做到"看得清、 管得住、 防得好"。